虚拟身份证生成:对抗网络诈骗的智能诱饵革命

钓鱼邮件精准地直呼你的全名,假冒银行客服能报出你的身份证后四位,诈骗网站要求上传身份证照片进行“验证”……这些令人脊背发凉的情景,每天都在互联网的阴影中上演。个人信息,特别是身份证信息,已成为不法分子实施精准诈骗的“黄金钥匙”。面对日益猖獗的网络诈骗,传统的被动防御模式显得捉襟见肘,一种创新策略——虚拟身份证图片生成技术——正崭露头角,它化身为智能诱饵,为主动防御开启了一扇全新的大门。

传统防御的困境:个人信息泄露的致命弱点

当前主流的网络安全防护,如防火墙、反病毒软件、双因素认证等,主要侧重于*构建防护屏障*和验证用户身份真实性它们存在一个根本性的软肋:无法有效应对个人信息一旦被窃取后的滥用。当诈骗分子通过数据泄露、社工攻击等手段获取了用户的真实姓名、身份证号甚至照片后,他们便能轻易绕过基于“已知信息验证”的安全机制。超过70%的针对性网络钓鱼攻击(鱼叉式钓鱼)都利用了这些泄露的个人信息来提升欺骗性。用户真实的身份证信息在暗网如同明码标价,成为诈骗链条上最危险的环节。

虚拟身份证生成:从被动防护到主动设防的革命性转变

虚拟身份证图片生成技术的核心,在于其主动出击、以假乱真的特性。它并非用于非法目的,而是作为一种强大的防御工具:

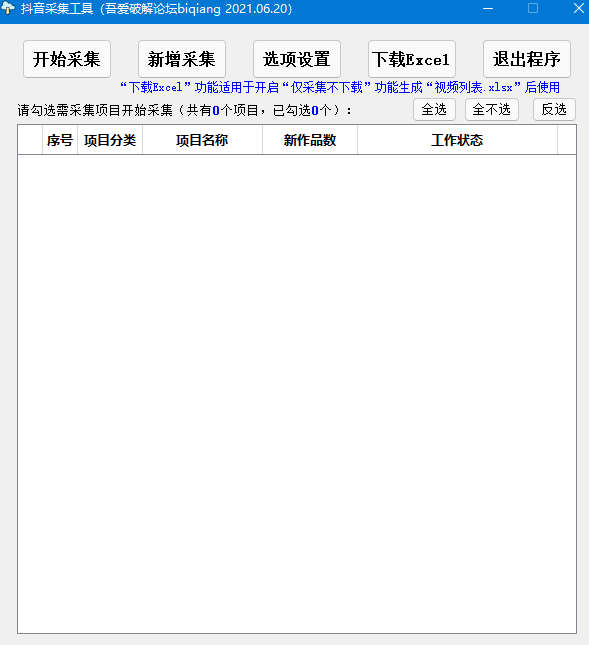

- 智能诱饵部署: 该技术能按需生成高度逼真、但信息完全虚构的身份证图片。这些“假身份”可以被策略性地部署在需要提供身份证明的非关键场景,或用于测试可疑网站/应用的合法性。

- 精准溯源与曝光: 当诈骗者获取并尝试使用这些虚拟身份证信息时,就如同触发了无形的警报。安全团队可以通过预设在这些虚拟身份中的独特标识(如特定数字组合、肉眼不可见的动态水印、或后台关联的追踪码),精确追踪信息的流向,锁定诈骗分子的操作平台、联系渠道甚至身份信息,为执法机关提供关键线索。

- 保护真实身份: 最重要的是,用户或企业无需再冒险提供真实的身份证件图片。在必须提供身份证明的次要或风险未知场景下,使用虚拟身份证能有效隔绝核心敏感信息的暴露风险,即使被滥用,损失也仅限于这个无价值的“假身份”。

赋能实践:虚拟身份证的多元化防御场景

这项技术的应用潜力正在多个关键领域显现其独特价值:

- 高风险网络交互的“护身符”: 在注册非必需实名的小众论坛、参与有信息泄露疑虑的线上活动、或试用新上线的平台服务时,使用虚拟身份证代替真实证件上传,大幅降低个人信息被恶意采集的风险。

- 企业安全测试的“探雷器”: 安全团队可以主动将生成的虚拟身份信息(包含图片)“投喂”给可疑的钓鱼网站、欺诈APP或灰色数据交易渠道。一旦这些信息被诈骗者获取并在其“内部系统”中使用,企业便能快速定位漏洞源头,评估威胁级别,甚至溯源攻击者。

- 钓鱼攻击识别的“照妖镜”: 当收到声称“身份验证失败”或“账户异常”并要求重新上传身份证的邮件/消息时,用户可以使用一个虚拟身份证图片进行如果该虚假信息被对方系统“接受”或未提示错误,这几乎可以确凿无疑地证明对方是钓鱼诈骗者。

- 提升公众反诈意识的“警示器”: 通过展示虚拟身份证生成技术如何运作及其防护效果,能够生动教育公众理解个人信息保护的重要性,以及诈骗分子如何利用身份信息实施犯罪,从而提升整体的网络安全警觉性。

挑战与边界:理性看待技术的双刃剑

虚拟身份证图片生成技术也伴随着挑战与伦理考量:

- 逼真度与滥用的平衡: 生成图片的逼真程度必须控制在合理范围,避免被用于制造足以乱真的非法证件。技术开发者需建立严格的伦理准则和使用约束。

- 法律合规性: 其使用场景必须严格遵守各国/地区关于身份认证和隐私保护的法律法规。明确界定在哪些非关键、非官方场景下使用是合法的防御行为至关重要,严禁用于欺骗政府机构、金融机构或进行其他非法活动。

- 技术识别与反制: 诈骗方也可能开发技术来识别虚拟身份证(如检测生成图片的特定算法痕迹)。这要求生成技术持续迭代,提升图片的自然性和防检测能力,形成一场动态的技术攻防战。

- 用户认知与操作门槛: 需要向潜在用户清晰传达其作为防御工具的定位、正确使用方法和法律边界,避免误解或不当使用。

在个人信息成为网络犯罪核心目标的时代,固守被动防御的城墙已不足以应对无孔不入的威胁。虚拟身份证图片生成技术代表了一种思维范式的转变:从单纯保护“真身”,到主动部署“替身”进行诱捕和溯源。 它巧妙地利用了诈骗分子对身份信息的贪婪,将每一次窃取尝试转化为暴露其行踪的陷阱。尽管面临逼真度控制、法律边界和技术对抗等挑战,但其在保护用户真实身份、辅助企业溯源威胁、提升诈骗识别效率方面的价值无可否认。将这项技术纳入多层次、主动化的网络安全防护体系,无疑为我们对抗日益狡猾的网络诈骗提供了极具潜力的智能武器。未来的安全防线,必然是真实保护与智能诱饵深度协同的智慧之网。