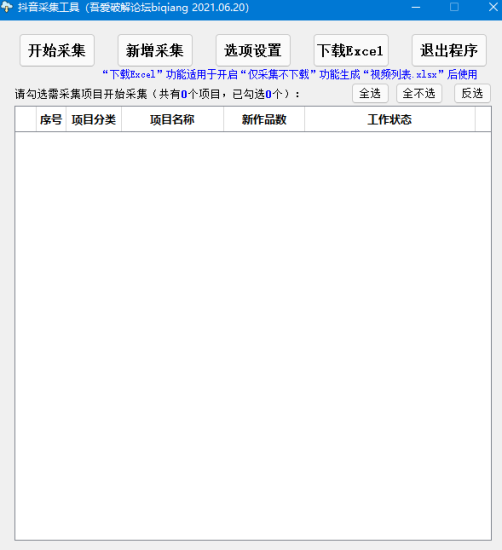

在数字威胁日益猖獗的今天,忽视网络安全无异于敞开企业或家庭的大门。一次成功的攻击可能导致数据泄露、财务损失甚至声誉崩塌。幸运的是,网络安全专家们深知“知己知彼,百战不殆”的道理,他们强烈推荐利用一系列在线网络测试资源进行主动防御。这些工具如同数字世界的“压力测试仪”,能帮助你提前发现薄弱环节,筑起更坚固的防线。以下就是专家们高度评价且广泛使用的核心在线测试平台:

![图片[1]-网络安全专家推荐的在线网络测试资源-爱分享资源网](https://www.afxw6.com/wp-content/uploads/2025/07/d2b5ca33bd20250717212710.png)

- 基础设施与暴露面扫描:看清你的“数字足迹”

- Shodan (shodan.io): 被誉为“互联网的设备搜索引擎”。专家们利用Shodan查找暴露在公网上的服务器、摄像头、工业控制系统、数据库等设备及其开放端口和可能存在的漏洞。它能帮助你清晰了解哪些资产意外暴露在互联网上,这是攻击者最常利用的入口点。定期使用Shodan自查是缩小攻击面的关键一步。

- Censys (censys.io): 与Shodan类似,但提供更深入的分析和丰富的元数据。专家们青睐Censys用于发现配置错误的服务、过时的软件版本以及潜在的供应链风险。其强大的搜索语法和API使其成为自动化监控和资产管理的理想工具。

- Web应用安全测试:守护你的线上门户

- OWASP ZAP (OWASP Zed Attack Proxy) (zaproxy.org): 作为一款免费、开源且功能强大的Web应用扫描器,ZAP深受专家推崇。它不仅能进行自动化漏洞扫描(如SQL注入、XSS、CSRF等),还提供强大的手动测试工具(拦截代理)。对于开发和安全团队来说,ZAP是集成安全到开发流程(DevSecOps)的利器。

- Burp Suite Community Edition (portswigger.net/burp/communitydownload): 另一款专家级手动Web渗透测试工具的标准配置。社区版虽功能有限,但其拦截代理、请求重放、漏洞扫描基础功能对于理解Web应用交互和发现常见漏洞已足够强大。它是学习Web安全和进行深度测试的必经之路。

- Qualys FreeScan (qualys.com/freescan): 提供有限的免费在线Web应用扫描服务。专家们有时会建议将其作为初步快速扫描的补充工具,用于识别Web应用中的一些基础性漏洞,如过时的框架、已知的CVE漏洞等。

- 网络钓鱼模拟与安全意识测试:考验“人”这道防线

- KnowBe4 PhishER (knowbe4.com/phisher) / GoPhish (getgophish.com): 专家们一致认为,人是安全链中最薄弱的一环。KnowBe4等商业平台及其开源替代品GoPhish,允许你设计和发送模拟钓鱼邮件,测试员工识别钓鱼攻击的能力。这些工具提供详细的点击率和报告功能,是衡量和提升组织安全意识水平不可或缺的资源。定期的钓鱼测试能显著降低实际攻击的成功率。

- DNS与邮件安全配置检查:确保基础通信安全

- MXToolbox (mxtoolbox.com): 这是一个综合性的在线诊断工具集。专家们经常用它来检查域名的DNS记录(如A, MX, TXT, SPF, DKIM, DMARC)、邮件服务器黑名单状态、SMTP连接测试等。确保DNS和邮件配置正确是防止域名劫持、垃圾邮件和邮件欺骗的基础。

- DNSViz (dnsviz.net): 专注于DNS安全扩展 (DNSSEC) 的验证和可视化。专家使用DNSViz来诊断DNSSEC部署的问题,确保域名解析过程的完整性和真实性,抵御DNS缓存投毒等攻击。

- SSL/TLS 证书与配置评估:加密通道的健康检查

- Qualys SSL Labs Server Test (ssllabs.com/ssltest): 这是评估网站SSL/TLS配置的行业黄金标准。只需输入域名,即可获得详尽的报告,涵盖证书有效性、协议支持、密钥强度、已知漏洞(如Heartbleed, POODLE)以及综合评分(A+ 到 F)。专家强调,定期使用SSL Labs测试是维护HTTPS安全性的最佳实践。

- Wi-Fi 安全评估(基础):初步审视你的无线网络

- Wigle (Wigle.net) / WiGLE WiFi App: 虽然主要功能是WiFi热点地图,但专家指出,利用Wigle查看你办公或家庭地址附近扫描到的WiFi网络信息(包括SSID、加密方式、信号强度)有助于识别附近是否存在可疑的或配置不安全的WiFi热点(如使用弱加密WEP或开放网络),这些可能是攻击者设置的陷阱。

网络安全专家的关键建议:明智使用这些资源

- 明确目的与授权: 在测试任何不属于你自己的系统或网络之前,务必获得明确的书面授权。未经授权的扫描是非法行为。清晰定义测试范围和目标。

- 结果解读需专业: 这些工具的报告可能包含大量信息甚至误报。寻求专业安全人员的帮助来准确解读扫描结果、评估风险优先级并制定修复方案至关重要。工具是辅助,人的判断才是核心。

- 持续性与集成: 安全不是一劳永逸。专家们强调应将安全测试融入常规运维流程(如上线前、变更后、定期扫描),建立持续监控和评估机制。考虑将开源工具集成到自动化流水线中。

- 免费≠万能,专业工具不可少: 上述资源提供了强大的起点,但对于大型企业或深度渗透测试需求,商业级解决方案和专业服务(如Nessus, Qualys WAS, Burp Suite Professional, 人工渗透测试)在覆盖面、准确性和效率上更具优势。将免费资源作为补充和初步筛查。

- 关注“人”的因素: 技术手段固然重要,但持续的安全意识培训(辅以网络钓鱼模拟)是构建全方位安全文化的基石。专家们反复强调这一点。

主动利用这些网络安全专家信赖的在线网络测试资源,如同定期为你的数字资产进行“健康体检”。它们能有效帮助你识别风险、验证配置、提升意识,将安全防护的主动权牢牢掌握在自己手中。在攻防对抗日益激烈的网络空间,这种主动探测和验证的能力,是构建真正韧性防御体系不可或缺的一环。

© 版权声明

THE END

会员专属

会员专属

暂无评论内容